Introduction

Les applications web alimentent presque tous les aspects des affaires modernes. Des portails clients aux systèmes de gestion internes, ces outils numériques traitent des données sensibles et des opérations critiques quotidiennement. Pourtant, de nombreuses entreprises traitent la sécurité comme une réflexion après coup, n'abordant les vulnérabilités qu'après qu'une violation se soit produite.

Les statistiques dressent un tableau sombre. Les cyberattaques contre les applications web ont augmenté de 67 % ces dernières années, avec une violation de données moyenne coûtant aux entreprises 4,45 millions de dollars. Les petites et moyennes entreprises ne sont pas exemptées de ces menaces. En fait, elles sont souvent ciblées précisément parce que les attaquants supposent qu'elles ont des défenses plus faibles.

La bonne nouvelle ? La plupart des violations de sécurité des applications web sont évitables. Comprendre les fondamentaux de la sécurité des applications web et mettre en œuvre des pratiques exemplaires éprouvées peut réduire considérablement votre exposition aux risques. Vous n'avez pas besoin d'un département informatique massif ou d'un budget illimité pour protéger efficacement vos actifs numériques.

Ce guide couvre tout ce que vous devez savoir pour sécuriser vos applications web. Nous explorerons les menaces courantes, les pratiques de sécurité essentielles et les outils pratiques que vous pouvez mettre en œuvre dès aujourd'hui. Que vous lanciez une nouvelle application ou que vous auditiez une application existante, vous obtiendrez des informations exploitables pour renforcer votre posture de sécurité.

Pensez à la sécurité des applications web comme à la construction d'une maison. Vous ne construiriez pas de murs sans fondation solide, et vous ne laisseriez pas les portes déverrouillées une fois que vous y emménagez. Le même principe s'applique à votre présence numérique. La sécurité doit être intégrée dès le départ et maintenue en permanence.

Plongeons dans les considérations essentielles qui vous aideront à protéger votre entreprise, vos clients et votre réputation dans un monde de plus en plus connecté.

Comprendre les fondamentaux de la sécurité des applications web

La sécurité des applications web englobe toutes les mesures prises pour protéger les applications basées sur le web contre les menaces qui pourraient compromettre les données, les fonctionnalités ou la confidentialité des utilisateurs. À la base, il s'agit de créer plusieurs couches de défense qui fonctionnent ensemble pour empêcher l'accès non autorisé et les activités malveillantes.

Les composants fondamentaux de la sécurité des applications web incluent l'authentification (vérification de l'identité de l'utilisateur), l'autorisation (contrôle de l'accès aux ressources), la protection des données (chiffrement des informations sensibles) et la validation des entrées (assurance de l'intégrité des données). Ces éléments fonctionnent de concert pour créer un environnement sécurisé où les utilisateurs légitimes peuvent interagir avec votre application tout en tenant les menaces à distance.

Comment la sécurité web diffère de la cybersécurité générale

Alors que la cybersécurité générale couvre tous les aspects de la protection numérique, la sécurité des applications web se concentre spécifiquement sur les vulnérabilités uniques des applications accessibles sur Internet. La cybersécurité traditionnelle peut impliquer des pare-feu et des logiciels antivirus protégeant un périmètre réseau. La sécurité des applications web, cependant, traite des menaces au niveau de l'application qui peuvent contourner ces défenses traditionnelles.

Les applications web sont intrinsèquement plus exposées que les systèmes internes. Elles sont conçues pour être accessibles de n'importe où, ce qui signifie qu'elles sont constamment sous l'examen d'attaquants potentiels. Une seule vulnérabilité dans votre code d'application peut fournir un point d'entrée, quelle que soit la robustesse de votre sécurité réseau.

Cette distinction est importante car elle nécessite un état d'esprit différent. Vous ne pouvez pas simplement compter sur les défenses périmètriques. La sécurité doit être intégrée dans l'application elle-même, des requêtes de base de données à l'interface utilisateur.

Vulnérabilités courantes dans les applications modernes

Les applications web modernes font face à de nombreuses vulnérabilités, mais certains modèles émergent de manière constante. Les problèmes de validation des entrées permettent aux attaquants d'injecter du code ou des commandes malveillants. Les faiblesses d'authentification permettent aux utilisateurs non autorisés d'obtenir l'accès. Les failles de gestion de session permettent aux attaquants de détourner des sessions d'utilisateurs légitimes.

Les erreurs de configuration représentent une autre catégorie majeure de vulnérabilité. Les paramètres par défaut, les interfaces administratives exposées et les messages d'erreur verbeux peuvent tous fournir aux attaquants des informations précieuses. De nombreuses entreprises négligent ces détails apparemment mineurs jusqu'à ce qu'ils deviennent des problèmes majeurs.

Les dépendances tierces introduisent des risques supplémentaires. L'application web moyenne utilise des dizaines de bibliothèques et de frameworks externes. Chacun représente une vulnérabilité potentielle s'il n'est pas correctement maintenu et mis à jour.

Le coût réel des violations de sécurité

Au-delà de l'impact financier immédiat, les violations de sécurité nuisent à la confiance des clients et à la réputation de la marque d'une manière qui persiste longtemps après la résolution de l'incident. Une entreprise de commerce électronique basée à Montréal avec laquelle nous avons consulté a perdu 40 % de sa clientèle après qu'une violation de données ait exposé des informations de paiement. La correction technique a pris des semaines, mais la reconstruction de la confiance a pris des années.

Les pénalités réglementaires aggravent ces coûts. Le RGPD, la LPRPDE et d'autres réglementations sur la confidentialité imposent des amendes importantes pour une protection inadéquate des données. Les secteurs de la santé et des services financiers font face à des exigences encore plus strictes avec des conséquences potentiellement graves en cas de non-conformité.

La perturbation opérationnelle d'un incident de sécurité dépasse souvent les coûts directs. Les systèmes sont mis hors ligne, les équipes se démènent pour contenir les dégâts et les opérations commerciales normales s'arrêtent. Pour les entreprises fonctionnant avec des marges serrées, même une brève perturbation peut s'avérer catastrophique.

Pratiques de sécurité critiques pour les applications web

La mise en œuvre de pratiques de sécurité robustes ne nécessite pas une refonte complète de l'application. Des améliorations stratégiques dans des domaines clés peuvent considérablement améliorer votre posture de sécurité. Explorons les pratiques qui offrent la protection la plus significative pour votre investissement.

Mise en œuvre d'une authentification et d'une autorisation sécurisées

L'authentification constitue votre première ligne de défense. L'authentification multifactorielle (AMF) devrait être standard, pas optionnelle. Même si les mots de passe sont compromis, l'AMF fournit une barrière supplémentaire qui arrête la plupart des tentatives d'accès non autorisées.

Les politiques de mots de passe comptent plus que beaucoup d'entreprises ne le réalisent. Exiger des mots de passe forts ne consiste pas à rendre la vie difficile aux utilisateurs. Il s'agit de prévenir le vecteur d'attaque le plus courant. Imposez des exigences de longueur minimale, des règles de complexité et des mises à jour régulières des mots de passe. Envisagez de mettre en œuvre des méthodes d'authentification sans mot de passe comme la biométrie ou les jetons matériels pour les applications sensibles.

L'autorisation contrôle ce que les utilisateurs authentifiés peuvent accéder. Mettez en œuvre le principe du moindre privilège, en donnant aux utilisateurs uniquement les permissions dont ils ont absolument besoin. Le contrôle d'accès basé sur les rôles (RBAC) simplifie ce processus en regroupant les permissions en rôles logiques plutôt qu'en gérant les permissions individuelles des utilisateurs.

La gestion de session mérite une attention particulière. Générez des jetons de session cryptographiquement sécurisés, mettez en œuvre des périodes de délai d'expiration appropriées et assurez-vous que les sessions sont correctement terminées lors de la déconnexion. Ne transmettez jamais d'identifiants de session dans les URL où ils peuvent être facilement interceptés ou enregistrés.

Chiffrement des données : Protéger les informations partout

Le chiffrement protège vos données à la fois en transit et au repos. Pour les données en transit, HTTPS est non négociable. La sécurité de la couche de transport (TLS) chiffre toutes les communications entre les utilisateurs et votre application, empêchant l'écoute clandestine et les attaques de l'homme du milieu.

Le chiffrement des données au repos protège les informations stockées. Cela inclut les bases de données, les systèmes de fichiers et le stockage de sauvegarde. Même si les attaquants obtiennent un accès physique à vos serveurs ou volent des supports de sauvegarde, les données correctement chiffrées restent illisibles sans les clés de déchiffrement.

La gestion des clés représente un composant critique souvent négligé. Stockez les clés de chiffrement séparément des données chiffrées, effectuez une rotation régulière des clés et mettez en œuvre des contrôles d'accès stricts. Envisagez d'utiliser des modules de sécurité matériels (HSM) ou des services de gestion de clés basés sur le cloud pour les applications sensibles.

N'oubliez pas les données en cours d'utilisation. Les attaques de raclage de mémoire peuvent extraire des informations sensibles de la mémoire de l'application pendant le traitement. Bien que plus complexes à traiter, des techniques comme le chiffrement au niveau de l'application et les enclaves sécurisées fournissent une protection supplémentaire pour les opérations hautement sensibles.

Audits de sécurité réguliers et évaluations de vulnérabilité

La sécurité n'est pas un projet ponctuel. Les évaluations régulières identifient les nouvelles vulnérabilités avant que les attaquants ne les exploitent. Planifiez des audits de sécurité complets au moins trimestriellement, avec des évaluations plus fréquentes pour les applications traitant des données sensibles.

Les scanners de vulnérabilité automatisés fournissent une surveillance continue, signalant les problèmes de sécurité courants au fur et à mesure qu'ils émergent. Ces outils vérifient les vulnérabilités connues dans votre code, vos dépendances et vos configurations. Cependant, les outils automatisés ne peuvent pas tout détecter. Ils complètent mais ne remplacent pas les examens de sécurité manuels.

Les tests de pénétration simulent des attaques du monde réel pour identifier les faiblesses qui pourraient ne pas apparaître dans les évaluations standard. Engagez des professionnels de la sécurité qualifiés pour tenter de pénétrer dans votre application en utilisant les mêmes techniques que les attaquants réels emploieraient. Les informations obtenues de ces exercices s'avèrent inestimables.

Les programmes de primes aux bogues exploitent la communauté de la sécurité pour identifier les vulnérabilités. Offrir des récompenses pour les problèmes de sécurité divulgués de manière responsable coûte souvent moins cher qu'une seule violation tout en fournissant des tests de sécurité continus de perspectives diverses.

Pratiques de codage sécurisé et revues de code

La sécurité commence par la façon dont votre application est construite. Les développeurs doivent comprendre les vulnérabilités courantes et comment les prévenir. La validation des entrées, l'encodage des sorties et les requêtes paramétrées devraient être des pratiques standard, pas des considérations spéciales.

Les revues de code détectent les problèmes de sécurité avant qu'ils n'atteignent la production. Mettez en œuvre des revues par les pairs obligatoires pour tous les changements de code, avec une attention particulière aux implications de sécurité. Envisagez d'utiliser des outils de test de sécurité d'application statique (SAST) qui analysent le code source pour détecter les vulnérabilités potentielles pendant le développement.

Question rapide

Envie de transformer ça en vrai plan?

Si vous voulez de l’aide d’experts en stratégie, design, développement, marketing ou automatisation — on vous recommande le chemin le plus rapide vers vos objectifs.

Établissez des normes de codage sécurisé pour votre équipe. Documentez les bibliothèques, frameworks et modèles de codage approuvés. Fournissez des exemples d'implémentations sécurisées pour les scénarios courants comme l'authentification des utilisateurs, la validation des données et la gestion des erreurs.

La formation maintient les connaissances en sécurité à jour. Le paysage des menaces évolue constamment, avec de nouvelles techniques d'attaque émergeant régulièrement. Investissez dans une formation continue en sécurité pour votre équipe de développement, en veillant à ce qu'elle reste informée des meilleures pratiques actuelles et des menaces émergentes.

Maintenir les logiciels et les dépendances à jour

Les logiciels obsolètes représentent l'un des vecteurs d'attaque les plus faciles à exploiter. Les attaquants scannent activement les vulnérabilités connues dans les frameworks et bibliothèques populaires. Une fois qu'une vulnérabilité est divulguée publiquement, vous disposez d'une fenêtre limitée pour appliquer le correctif avant que les attaques automatisées ne commencent.

Établissez un processus de gestion des correctifs qui priorise les mises à jour de sécurité. Les correctifs de sécurité critiques devraient être testés et déployés en quelques jours, pas en semaines ou en mois. Équilibrez le besoin de tests de stabilité avec l'urgence de traiter les vulnérabilités connues.

Les outils de gestion des dépendances aident à suivre les bibliothèques et frameworks que votre application utilise. Ces outils vous alertent lorsque des vulnérabilités sont découvertes dans vos dépendances, permettant des mises à jour proactives avant l'exploitation.

Considérez l'ensemble de la pile lors de la planification des mises à jour. Les serveurs web, les systèmes de base de données, les systèmes d'exploitation et même le micrologiciel matériel nécessitent tous des mises à jour régulières. Une vulnérabilité à n'importe quelle couche peut compromettre l'ensemble de votre application.

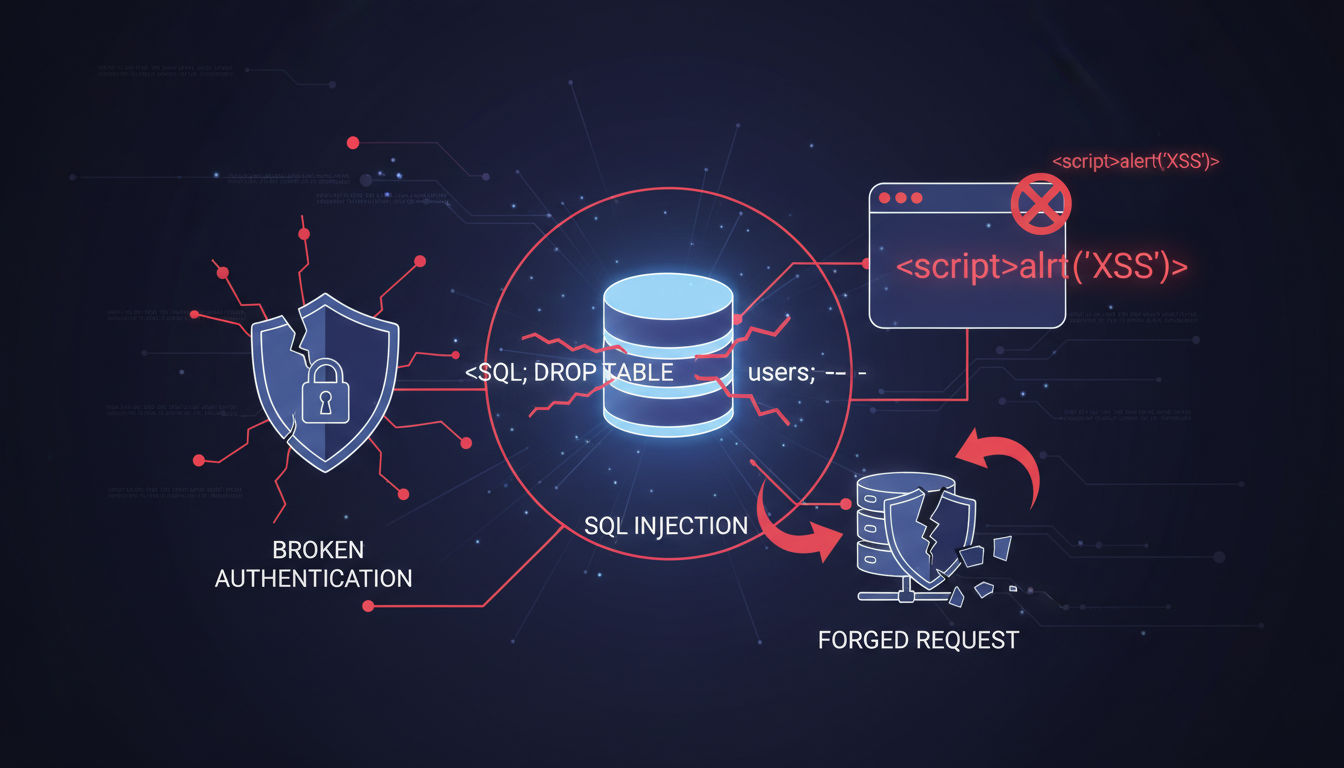

Menaces courantes à la sécurité des applications web

Comprendre les menaces spécifiques vous aide à prioriser les défenses et à reconnaître les attaques en cours. Bien que le paysage des menaces évolue constamment, certains modèles d'attaque restent constamment répandus et dangereux.

Attaques par injection SQL

L'injection SQL reste l'une des vulnérabilités d'application web les plus dévastatrices. Les attaquants insèrent du code SQL malveillant dans les champs de saisie, manipulant les requêtes de base de données pour accéder, modifier ou supprimer des données. Une injection SQL réussie peut exposer des bases de données entières, y compris les informations clients, les dossiers financiers et les informations d'identification.

L'attaque fonctionne en exploitant une mauvaise validation des entrées. Lorsque les applications concatènent directement les entrées utilisateur dans les requêtes SQL, les attaquants peuvent créer des entrées qui modifient la logique de la requête. Par exemple, entrer ' OR '1'='1 dans un formulaire de connexion pourrait contourner complètement l'authentification.

La prévention nécessite des requêtes paramétrées ou des instructions préparées. Ces techniques séparent le code SQL des données, garantissant que les entrées utilisateur sont traitées comme des données plutôt que comme du code exécutable. Les frameworks modernes fournissent une protection intégrée, mais les développeurs doivent utiliser ces fonctionnalités correctement.

Les impacts réels sont graves. Un client du commerce de détail avec lequel nous avons travaillé a découvert que son application héritée était vulnérable à l'injection SQL. Avant de résoudre le problème, les attaquants avaient déjà extrait des données clients de plusieurs mois de transactions. L'incident a entraîné des amendes réglementaires, des frais juridiques et des dommages importants à la réputation.

Cross-Site Scripting (XSS)

Le cross-site scripting permet aux attaquants d'injecter des scripts malveillants dans des pages web consultées par d'autres utilisateurs. Lorsque les victimes chargent la page compromise, le script malveillant s'exécute dans leur navigateur, volant potentiellement des cookies de session, capturant des frappes au clavier ou redirigeant les utilisateurs vers des sites de phishing.

Le XSS se présente sous trois variétés principales. Le XSS stocké intègre en permanence des scripts malveillants dans la base de données de l'application. Le XSS réfléchi incite les utilisateurs à cliquer sur des liens contenant du code malveillant. Le XSS basé sur le DOM manipule le modèle d'objet de document du navigateur pour exécuter des attaques entièrement côté client.

La vulnérabilité provient d'un encodage de sortie insuffisant. Lorsque les applications affichent du contenu généré par l'utilisateur sans le nettoyer correctement, les scripts intégrés s'exécutent comme s'ils faisaient partie de l'application légitime. Les sections de commentaires, les profils d'utilisateur et les résultats de recherche sont des vecteurs d'attaque courants.

La prévention nécessite l'encodage de tout le contenu généré par l'utilisateur avant de l'afficher. Convertissez les caractères spéciaux comme <, > et " en leurs équivalents d'entités HTML. Mettez en œuvre des en-têtes de politique de sécurité du contenu (CSP) qui restreignent les scripts pouvant s'exécuter sur vos pages.

Cross-Site Request Forgery (CSRF)

Les attaques CSRF incitent les utilisateurs authentifiés à effectuer des actions non intentionnelles. Les attaquants créent des requêtes malveillantes qui semblent provenir d'utilisateurs légitimes, exploitant la confiance que votre application accorde aux sessions authentifiées. Les utilisateurs peuvent involontairement transférer des fonds, changer des mots de passe ou modifier des paramètres de compte.

L'attaque exploite la façon dont les navigateurs incluent automatiquement les informations d'identification avec les requêtes. Lorsqu'un utilisateur est connecté à votre application et visite un site malveillant, ce site peut déclencher des requêtes vers votre application. Votre application voit des cookies de session valides et traite la requête comme légitime.

Les jetons anti-CSRF fournissent une protection efficace. Générez des jetons uniques et imprévisibles pour chaque session ou requête. Incluez ces jetons dans les formulaires et les requêtes AJAX, puis validez-les côté serveur avant de traiter les actions sensibles. Les requêtes sans jetons valides sont rejetées.

Les attributs de cookie SameSite offrent une protection supplémentaire. Définir les cookies sur SameSite=Strict ou SameSite=Lax empêche les navigateurs de les envoyer avec des requêtes d'origine croisée, brisant la chaîne d'attaque. Ce simple changement de configuration fournit une amélioration significative de la sécurité avec un effort de mise en œuvre minimal.

Authentification et gestion de session défaillantes

Les failles d'authentification et de gestion de session permettent aux attaquants d'usurper l'identité d'utilisateurs légitimes. Les exigences de mot de passe faibles, les jetons de session prévisibles et la gestion inappropriée des sessions créent des opportunités d'accès non autorisé. Une fois que les attaquants obtiennent l'accès, ils peuvent effectuer toute action que le compte compromis est autorisé à faire.

Les problèmes courants incluent la fixation de session, où les attaquants forcent les utilisateurs à utiliser des identifiants de session prédéterminés. Le détournement de session intercepte des jetons de session valides par reniflage réseau ou attaques XSS. Le bourrage d'informations d'identification utilise des paires nom d'utilisateur-mot de passe volées d'autres violations pour obtenir l'accès.

L'énumération de comptes permet aux attaquants d'identifier des noms d'utilisateur valides. Des messages d'erreur différents pour les noms d'utilisateur invalides par rapport aux mots de passe incorrects fournissent des informations de reconnaissance précieuses. Les pages de connexion devraient retourner des messages d'erreur génériques qui ne révèlent pas si le nom d'utilisateur existe.

La mise en œuvre d'une gestion de session appropriée prévient de nombreuses attaques. Régénérez les identifiants de session après l'authentification. Mettez en œuvre des délais d'expiration absolus et d'inactivité. Sécurisez les cookies de session avec les indicateurs HttpOnly et Secure. Offrez aux utilisateurs une visibilité sur les sessions actives et la possibilité de les terminer à distance.

Erreurs de configuration de sécurité

Les erreurs de configuration représentent l'une des vulnérabilités les plus courantes mais évitables. Les informations d'identification par défaut, les services inutiles, les messages d'erreur verbeux et les permissions inappropriées créent tous des lacunes de sécurité. Les attaquants scannent activement ces erreurs courantes, utilisant souvent des outils automatisés pour identifier les systèmes vulnérables.

Les configurations par défaut privilégient la facilité de configuration plutôt que la sécurité. Les serveurs de base de données avec des mots de passe par défaut, les interfaces administratives accessibles sans authentification et les fonctionnalités de développement activées en production fournissent tous des points d'entrée faciles. Les attaquants maintiennent des bases de données d'informations d'identification par défaut et d'erreurs de configuration connues.

Les politiques CORS trop permissives permettent aux domaines non autorisés d'interagir avec votre application. La liste des répertoires expose les structures de fichiers et les documents potentiellement sensibles. Les vulnérabilités non corrigées dans les logiciels serveur fournissent des vecteurs d'attaque connus. Chaque erreur de configuration aggrave votre risque.

La prévention nécessite un durcissement systématique. Suivez les références de sécurité comme les contrôles CIS ou les directives OWASP. Mettez en œuvre la gestion de configuration pour garantir des paramètres cohérents et sécurisés dans tous les environnements. Auditez régulièrement les configurations, en particulier après les mises à jour ou les changements. Les outils d'analyse de configuration automatisés aident à identifier les écarts par rapport aux références de sécurité.

Outils et technologies de sécurité des applications

Les bons outils amplifient vos efforts de sécurité, fournissant une protection automatisée et une surveillance continue. Bien que les outils ne puissent pas remplacer des pratiques de sécurité solides, ils améliorent considérablement votre capacité à détecter et à prévenir les attaques à grande échelle.

Pare-feu d'applications web (WAF)

Les pare-feu d'applications web filtrent et surveillent le trafic HTTP entre votre application et les utilisateurs. Contrairement aux pare-feu réseau traditionnels qui opèrent au niveau de la couche réseau, les WAF comprennent les protocoles de couche application et peuvent détecter des attaques sophistiquées ciblant la logique d'application.

Les WAF protègent contre les attaques courantes comme l'injection SQL, le XSS et le CSRF en analysant les modèles de requêtes et en bloquant le trafic suspect. Ils utilisent des ensembles de règles basés sur des signatures d'attaque connues et peuvent être personnalisés avec des règles spécifiques à votre application. Les WAF modernes emploient également l'apprentissage automatique pour identifier les comportements anormaux.

Les WAF basés sur le cloud offrent des avantages particuliers pour les entreprises sans équipes de sécurité dédiées. Des services comme Cloudflare, AWS WAF et Azure Application Gateway fournissent une protection de niveau entreprise avec une configuration minimale. Ils offrent également une protection DDoS et des capacités de réseau de diffusion de contenu (CDN).

La mise en œuvre nécessite un réglage minutieux. Des règles trop agressives créent des faux positifs qui bloquent les utilisateurs légitimes. Trop laxistes, et les attaques passent à travers. Commencez en mode surveillance pour comprendre les modèles de trafic normaux avant d'activer le blocage. Examinez et ajustez régulièrement les règles en fonction du comportement spécifique de votre application.

Outils de test de sécurité et scanners

Les scanners de sécurité automatisés identifient les vulnérabilités dans votre code d'application, vos configurations et vos dépendances. Ces outils effectuent des milliers de tests en quelques minutes, vérifiant les vulnérabilités connues et les erreurs de configuration de sécurité qui pourraient prendre des heures aux professionnels de la sécurité pour identifier manuellement.

Les outils de test de sécurité d'application dynamique (DAST) scannent les applications en cours d'exécution, simulant des attaques pour identifier les vulnérabilités. Ils testent les applications comme des boîtes noires, tout comme le feraient les attaquants, sans nécessiter d'accès au code source. Les outils populaires incluent OWASP ZAP, Burp Suite et Acunetix.

Les outils de test de sécurité d'application statique (SAST) analysent le code source pour identifier les failles de sécurité avant le déploiement. Ils détectent des problèmes comme les vulnérabilités d'injection SQL, les informations d'identification codées en dur et les implémentations cryptographiques non sécurisées pendant le développement. L'intégration avec les pipelines CI/CD permet des tests de sécurité continus.

Les outils d'analyse de composition logicielle (SCA) suivent les dépendances tierces et vous alertent des vulnérabilités connues. Ils maintiennent des bases de données de versions de bibliothèques vulnérables et peuvent automatiquement suggérer des alternatives sécurisées. Cela s'avère essentiel étant donné que l'application moyenne comprend des dizaines de dépendances externes.

Systèmes de détection et de prévention d'intrusion

Les systèmes de détection d'intrusion (IDS) surveillent le trafic réseau et les activités système pour détecter des modèles suspects. Ils alertent les équipes de sécurité des attaques potentielles en cours, permettant une réponse rapide avant que des dommages significatifs ne se produisent. Les systèmes de prévention d'intrusion (IPS) vont plus loin en bloquant automatiquement les menaces détectées.

Les systèmes basés sur le réseau surveillent le trafic à travers toute votre infrastructure. Les systèmes basés sur l'hôte se concentrent sur des serveurs individuels, surveillant l'intégrité des fichiers, les fichiers journaux et les appels système. La combinaison des deux approches fournit une visibilité complète sur les incidents de sécurité potentiels.

Les systèmes modernes emploient l'analyse comportementale aux côtés de la détection basée sur les signatures. Plutôt que d'identifier uniquement les modèles d'attaque connus, ils établissent des références d'activité normale et signalent les écarts. Cela détecte les nouvelles attaques qui ne correspondent pas aux signatures existantes.

Une mise en œuvre efficace nécessite un réglage approprié et une surveillance régulière. Les faux positifs peuvent submerger les équipes de sécurité, conduisant à une fatigue d'alerte où les menaces réelles sont manquées. Établissez des processus clairs pour enquêter sur les alertes et examinez régulièrement l'efficacité du système.

Certificats SSL/TLS et mise en œuvre HTTPS

Les certificats SSL/TLS chiffrent les données transmises entre les utilisateurs et votre application, empêchant l'écoute clandestine et la falsification. HTTPS n'est plus optionnel. Les moteurs de recherche pénalisent les sites sans lui, les navigateurs affichent des avertissements et les utilisateurs s'attendent de plus en plus à la sécurité qu'il fournit.

Les autorités de certification (AC) vérifient votre identité et délivrent des certificats. Let's Encrypt fournit des certificats gratuits avec renouvellement automatisé, supprimant les obstacles de coût à la mise en œuvre HTTPS. Pour les entreprises nécessitant une validation étendue ou des certificats génériques, les AC commerciales offrent des options supplémentaires.

Une configuration appropriée compte autant que d'avoir un certificat. Désactivez les protocoles obsolètes comme SSL 3.0 et TLS 1.0. Utilisez des suites de chiffrement fortes qui fournissent le secret de transmission. Mettez en œuvre des en-têtes HTTP Strict Transport Security (HSTS) pour empêcher les attaques de rétrogradation de protocole.

La gestion des certificats nécessite une attention continue. Les certificats expirent, généralement après 90 jours pour Let's Encrypt ou un à deux ans pour les certificats commerciaux. Mettez en œuvre des processus de renouvellement automatisés pour éviter les interruptions qui pourraient mettre votre site hors ligne ou exposer les utilisateurs à des avertissements de sécurité.

Gestion des informations et des événements de sécurité (SIEM)

Les systèmes SIEM agrègent et analysent les données de sécurité de l'ensemble de votre infrastructure. Ils collectent les journaux des serveurs web, des bases de données, des pare-feu et des applications, corrélant les événements pour identifier les incidents de sécurité potentiels. Cette visibilité centralisée s'avère essentielle pour détecter les attaques sophistiquées qui s'étendent sur plusieurs systèmes.

L'analyse en temps réel permet une détection rapide des menaces. Les systèmes SIEM appliquent des règles et des algorithmes d'apprentissage automatique pour identifier les modèles suspects au fur et à mesure qu'ils se produisent. Ils peuvent automatiquement déclencher des alertes ou initier des actions de réponse lorsque des conditions spécifiques sont remplies.

Les rapports de conformité représentent un autre avantage clé. Les systèmes SIEM maintiennent des pistes d'audit détaillées et génèrent des rapports démontrant la conformité aux réglementations comme le RGPD, la HIPAA ou la PCI DSS. Cette documentation s'avère inestimable lors des audits ou des enquêtes sur les incidents.

La complexité de mise en œuvre et le coût limitaient autrefois le SIEM aux grandes entreprises. Les solutions SIEM basées sur le cloud rendent maintenant cette technologie accessible aux petites entreprises. Des services comme Splunk Cloud, Microsoft Sentinel et Google Chronicle offrent des solutions évolutives sans nécessiter d'investissement important dans l'infrastructure.

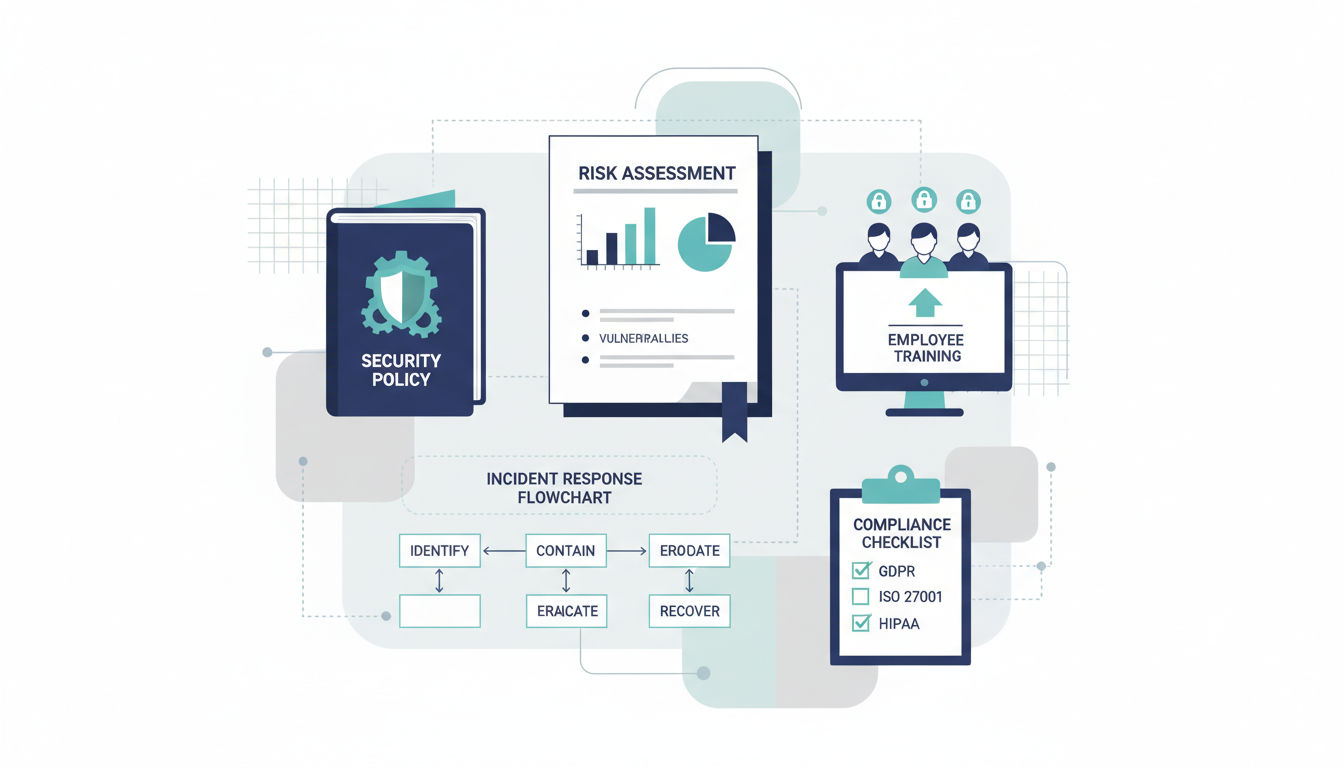

Élaborer une stratégie de sécurité web pour votre entreprise

Une sécurité efficace nécessite plus que la mise en œuvre d'outils et de technologies. Une stratégie complète aligne les mesures de sécurité sur les objectifs commerciaux, crée des processus clairs et établit la responsabilité dans toute votre organisation.

Réaliser une évaluation des risques de sécurité

L'évaluation des risques identifie vos actifs les plus critiques et les menaces auxquelles ils font face. Commencez par cataloguer toutes les applications web, les données qu'elles traitent et les processus métier qu'elles soutiennent. Tous les actifs ne nécessitent pas le même niveau de protection. Les données de paiement des clients exigent une sécurité plus stricte qu'un blog accessible au public.

Identifiez les menaces potentielles spécifiques à votre entreprise. Les sites de commerce électronique font face à des risques différents des portails de santé ou des applications métier internes. Considérez à la fois les menaces externes comme les pirates et les menaces internes des employés ou des entrepreneurs. N'oubliez pas la sécurité physique, l'ingénierie sociale et les risques de la chaîne d'approvisionnement.

Évaluez votre posture de sécurité actuelle honnêtement. Documentez les contrôles existants, identifiez les lacunes et évaluez la probabilité et l'impact potentiel de diverses menaces. Cette analyse révèle où vous êtes vulnérable et aide à prioriser les investissements en sécurité pour une réduction maximale des risques.

Quantifier le risque aide à justifier les dépenses de sécurité auprès des parties prenantes. Calculez les pertes potentielles de différents scénarios, en considérant les coûts directs, les amendes réglementaires, la perturbation des affaires et les dommages à la réputation. Comparez ces pertes potentielles au coût des mesures préventives pour construire un argument commercial convaincant.

Élaborer des politiques et des procédures de sécurité

Les politiques écrites établissent les attentes et les exigences de sécurité dans toute votre organisation. Elles fournissent des directives claires pour les employés, les entrepreneurs et les partenaires interagissant avec vos systèmes. Sans politiques documentées, la sécurité devient incohérente et dépendante du jugement individuel.

Les politiques de contrôle d'accès définissent qui peut accéder à quelles ressources et dans quelles circonstances. Les politiques de mots de passe établissent les exigences pour créer et gérer les informations d'identification. Les politiques de traitement des données spécifient comment les informations sensibles doivent être stockées, transmises et éliminées. Les procédures de réponse aux incidents décrivent les étapes à suivre lorsque des événements de sécurité se produisent.

Les politiques doivent être pratiques et applicables. Les politiques trop restrictives qui interfèrent avec le travail légitime sont ignorées ou contournées. Impliquez les parties prenantes de différents départements lors de l'élaboration des politiques pour vous assurer qu'elles répondent aux besoins réels de l'entreprise tout en maintenant une sécurité appropriée.

Les examens réguliers des politiques maintiennent les exigences de sécurité à jour. La technologie change, les processus métier évoluent et de nouvelles menaces émergent. Planifiez des examens annuels des politiques, avec des mises à jour déclenchées par des changements importants à votre infrastructure, votre modèle d'affaires ou votre paysage de menaces.

Formation des employés et sensibilisation à la sécurité

Les employés représentent à la fois votre plus grande vulnérabilité et votre défense la plus forte. Les attaques de phishing, les mots de passe faibles et l'ingénierie sociale réussissent parce que les gens font des erreurs. Une formation complète en sécurité réduit considérablement ces erreurs humaines.

La formation initiale devrait couvrir les bases de la sécurité : reconnaître les tentatives de phishing, créer des mots de passe forts, gérer les données sensibles et signaler les activités suspectes. Rendez la formation pertinente avec des exemples spécifiques à votre secteur et aux rôles que les employés occupent. Une formation générique et abstraite ne parvient pas à engager ou à créer un changement de comportement durable.

Les programmes de sensibilisation continus renforcent les concepts de sécurité. Des conseils de sécurité mensuels, des exercices de phishing simulés et des rappels réguliers maintiennent la sécurité en tête. La gamification et le renforcement positif s'avèrent plus efficaces que la punition pour les erreurs de sécurité.

La formation spécifique au rôle aborde les responsabilités de sécurité uniques de différentes positions. Les développeurs ont besoin d'une formation en codage sécurisé. Les représentants du service client ont besoin d'une sensibilisation à l'ingénierie sociale. Les cadres doivent comprendre leur rôle en tant que cibles de grande valeur. Adaptez le contenu de la formation à chaque public pour une efficacité maximale.

Planification de la réponse aux incidents

Malgré tous les efforts, des incidents de sécurité se produisent. Les plans de réponse aux incidents minimisent les dommages en assurant des réponses rapides et coordonnées. Sans plan, les équipes perdent un temps critique à déterminer quoi faire pendant que les attaquants maintiennent l'accès ou que les données continuent de fuir.

Votre plan devrait définir clairement les rôles et les responsabilités. Qui dirige l'effort de réponse ? Qui communique avec les clients, les régulateurs et les médias ? Qui gère la remédiation technique ? Établissez des canaux de communication et des procédures d'escalade avant que les incidents ne se produisent.

Prochaine étape

Prêt pour un devis et un échéancier?

Envoyez un court message avec ce que vous construisez, votre deadline et à quoi ressemble le succès — on vous répond avec des prochaines étapes claires.

Documentez des procédures spécifiques pour différents types d'incidents. Les violations de données nécessitent des réponses différentes des attaques DDoS ou des infections par ransomware. Incluez les coordonnées du personnel clé, des experts en sécurité externes, des conseillers juridiques et des forces de l'ordre. Conservez des copies numériques et imprimées au cas où les systèmes seraient compromis.

Les tests réguliers valident votre plan de réponse aux incidents. Les exercices sur table guident les équipes à travers des scénarios hypothétiques, identifiant les lacunes dans les procédures ou les ressources. Les simulations à grande échelle testent votre capacité à exécuter le plan sous pression. Mettez à jour les plans en fonction des leçons tirées des exercices et des incidents réels.

Exigences de conformité et normes de l'industrie

La conformité réglementaire n'est pas optionnelle. La LPRPDE régit le traitement des renseignements personnels au Canada. Les organisations opérant en Europe doivent se conformer au RGPD. Les réglementations spécifiques à l'industrie comme la PCI DSS pour le traitement des paiements ou la HIPAA pour les soins de santé imposent des exigences supplémentaires.

Les cadres de conformité fournissent des approches structurées de la sécurité. ISO 27001 offre un système de gestion de la sécurité de l'information complet. Le cadre de cybersécurité du NIST fournit des conseils basés sur les risques. SOC 2 aborde la sécurité, la disponibilité et la confidentialité pour les fournisseurs de services. L'adoption de cadres reconnus démontre l'engagement envers la sécurité et facilite la confiance des clients.

La documentation s'avère essentielle pour la conformité. Conservez des dossiers des politiques de sécurité, des procédures, de l'achèvement de la formation, des résultats d'audit et des réponses aux incidents. Les régulateurs s'attendent à des preuves que vous gérez activement la sécurité, pas seulement que vous prétendez être conforme. Chez Vohrtech, nous aidons les entreprises à mettre en œuvre des systèmes de documentation qui satisfont aux exigences réglementaires sans créer de charge administrative excessive.

Les exigences de conformité évoluent à mesure que les réglementations changent et que votre entreprise se développe. Restez informé des mises à jour réglementaires affectant votre industrie. Envisagez d'engager des spécialistes de la conformité pour des exigences complexes ou des industries à haut risque. Le coût de la non-conformité dépasse de loin l'investissement dans des programmes de conformité appropriés.

Travailler avec des services professionnels de sécurité web

De nombreuses entreprises manquent de l'expertise interne ou des ressources pour mettre en œuvre des programmes de sécurité complets. Les services de sécurité professionnels comblent cette lacune, fournissant des connaissances spécialisées et un soutien continu qui serait difficile à maintenir en interne.

Quand faire appel à des experts en sécurité

Envisagez des services de sécurité professionnels lors du lancement de nouvelles applications, en particulier celles traitant des données sensibles. Intégrer la sécurité dès le départ coûte beaucoup moins cher que de moderniser la sécurité après le déploiement. Les experts en sécurité aident à concevoir des architectures intrinsèquement plus sécurisées et à identifier les vulnérabilités potentielles avant qu'elles ne soient codées dans votre application.

Les applications existantes bénéficient d'évaluations de sécurité professionnelles. Si votre application n'a pas subi de tests de sécurité approfondis, ou s'il s'est écoulé plus d'un an depuis la dernière évaluation, engagez des professionnels de la sécurité pour un audit complet. Ils apportent de nouvelles perspectives et des connaissances spécialisées que les équipes internes pourraient manquer.

Après des incidents de sécurité, l'aide professionnelle accélère la récupération et prévient la récurrence. Les experts en sécurité peuvent contenir les violations, identifier comment les attaquants ont obtenu l'accès et mettre en œuvre des mesures pour empêcher des incidents similaires. Ils fournissent également une analyse objective des incidents qui s'avère précieuse pour les réclamations d'assurance et les rapports réglementaires.

Les exigences de conformité nécessitent souvent une expertise externe. L'obtention de certifications comme SOC 2 ou la conformité PCI DSS nécessite des connaissances spécialisées des exigences du cadre et des procédures d'évaluation. Les consultants en sécurité vous guident tout au long du processus, aidant à éviter les erreurs coûteuses et les retards.

Comment les agences de conception web peuvent intégrer la sécurité dès le départ

La sécurité devrait informer chaque phase du développement d'application, et non servir d'élément de liste de contrôle final. Chez Vohrtech, nous intégrons les considérations de sécurité dans notre processus de développement depuis la planification initiale jusqu'au déploiement et à la maintenance.

La modélisation des menaces pendant la phase de conception identifie les problèmes de sécurité potentiels avant d'écrire du code. Nous analysons comment les utilisateurs interagiront avec votre application, quelles données circulent dans le système et où des vulnérabilités pourraient émerger. Cette approche proactive prévient les problèmes de sécurité plutôt que de les découvrir par des tests ou, pire, des attaques réelles.

Les pratiques de développement sécurisé incluent des revues de code, des tests de sécurité automatisés et l'adhésion à des normes de sécurité établies. Nous mettons en œuvre des contrôles de sécurité en tant que fonctionnalités de base, pas des ajouts tardifs. L'authentification, l'autorisation, le chiffrement et la validation des entrées sont intégrés dans l'architecture de l'application dès le premier jour.

Les tests de sécurité se produisent tout au long du développement, pas seulement avant le lancement. Les pipelines d'intégration continue incluent des analyses de sécurité automatisées qui détectent les vulnérabilités au fur et à mesure que le code est écrit. Les tests de pénétration manuels avant le déploiement fournissent une assurance supplémentaire que les contrôles de sécurité fonctionnent comme prévu.

Maintenance et surveillance de sécurité continues

La sécurité n'est pas un projet ponctuel. Les menaces évoluent, de nouvelles vulnérabilités sont découvertes et les applications changent au fil du temps. La maintenance continue garantit que votre posture de sécurité reste forte à mesure que votre application et le paysage des menaces évoluent.

La surveillance régulière détecte les problèmes de sécurité avant qu'ils ne deviennent des violations. Nous mettons en œuvre des systèmes de journalisation et d'alerte qui signalent les activités suspectes en temps réel. Les informations de sécurité sont examinées régulièrement, pas seulement lorsque des problèmes surviennent. Cette surveillance proactive détecte les attaques à un stade précoce lorsqu'elles sont plus faciles à contenir.

La gestion des correctifs maintient votre application et votre infrastructure sécurisées contre les vulnérabilités connues. Nous suivons les mises à jour de sécurité pour tous les composants de votre pile d'application et testons et déployons rapidement les correctifs critiques. Cette approche systématique empêche l'exploitation de vulnérabilités divulguées publiquement.

Les retests de sécurité après des changements importants garantissent que les nouvelles fonctionnalités n'introduisent pas de vulnérabilités. Les mises à jour d'application, les changements d'infrastructure et l'intégration de services tiers justifient tous un examen de sécurité. Nous traitons la sécurité comme un processus continu, pas une réalisation ponctuelle.

Choisir le bon partenaire de sécurité

Le bon partenaire de sécurité comprend à la fois la sécurité technique et les besoins commerciaux. Il communique clairement sans vous submerger de jargon. Il fournit des recommandations exploitables, pas seulement des listes de vulnérabilités. Recherchez des partenaires qui prennent le temps de comprendre votre entreprise, votre tolérance au risque et vos contraintes budgétaires.

L'expérience dans votre industrie compte. Les applications de soins de santé font face à des défis de sécurité différents des sites de commerce électronique ou des plateformes SaaS. Les partenaires familiers avec votre industrie comprennent les exigences de conformité pertinentes et les vecteurs de menace courants. Ils fournissent des recommandations appropriées au contexte plutôt que des conseils génériques.

La transparence et la communication séparent les bons partenaires de sécurité des médiocres. Vous devriez comprendre quels services vous recevez, ce qu'ils coûtent et quels résultats attendre. Les rapports réguliers vous tiennent informé de votre posture de sécurité et de tout problème nécessitant une attention.

Considérez l'étendue complète des services offerts. Une sécurité complète nécessite plusieurs capacités : évaluation, mise en œuvre, surveillance et réponse aux incidents. Les partenaires offrant des services intégrés fournissent une meilleure coordination que l'assemblage de plusieurs fournisseurs. Si vous recherchez un partenaire qui comprend le marché de Montréal tout en servant des clients à l'échelle mondiale, contactez-nous pour discuter de la façon dont nous pouvons aider à sécuriser vos applications web.

Conclusion

La sécurité des applications web exige de l'attention, de l'investissement et un engagement continu. Les menaces sont réelles et en constante évolution. Cependant, les étapes nécessaires pour protéger vos applications sont bien comprises et réalisables pour les entreprises de toute taille.

Commencez par les fondamentaux : authentification sécurisée, chiffrement des données, mises à jour régulières et tests de sécurité. Ces pratiques de base préviennent la grande majorité des attaques. Construisez sur cette fondation avec des outils comme les pare-feu d'applications web, les scanners de sécurité et les systèmes de surveillance qui fournissent une protection automatisée et une visibilité.

N'oubliez pas que la sécurité est un processus, pas une destination. Les évaluations régulières, la surveillance continue et les réponses rapides aux menaces émergentes maintiennent vos applications sécurisées au fil du temps. La formation des employés et les politiques de sécurité claires étendent la protection au-delà des contrôles techniques pour aborder les éléments humains de la sécurité.

Les services de sécurité professionnels fournissent une expertise et des ressources que de nombreuses entreprises ont du mal à maintenir en interne. Que vous lanciez une nouvelle application ou que vous amélioriez la sécurité des systèmes existants, un partenariat avec des professionnels de la sécurité expérimentés accélère vos progrès et réduit les risques.

Le coût de la mise en œuvre de mesures de sécurité appropriées pâlit en comparaison de l'impact potentiel d'une violation. Au-delà des pertes financières directes, considérez les dommages à la confiance des clients, à la réputation de la marque et aux opérations commerciales. Investir dans la sécurité protège non seulement vos données et systèmes, mais l'avenir de votre entreprise.

Agissez aujourd'hui. Évaluez votre posture de sécurité actuelle, identifiez vos vulnérabilités les plus critiques et mettez en œuvre des améliorations systématiquement. Chaque amélioration de sécurité réduit votre risque et renforce votre défense contre les menaces. Vos clients, partenaires et parties prenantes vous remercieront de prendre leur sécurité au sérieux. Visitez notre page de projets pour voir comment nous avons aidé des entreprises comme la vôtre à créer des applications web sécurisées et fiables qui protègent ce qui compte le plus.